«Velkommen til Fylkeskommunens Klagenemnd for Dårlig Vær sine nye nettsider!»

Hmm, skal vi se, hvor sender jeg inn klagen min … Aha! Der! (Klikk.)

«Å sende inn en klage til oss er svært enkelt! Velg et brukernavn og et passord …»

Passord!? Enda en brukerprofil med enda et passord!

Kjent scenario, ikke sant? Etter hvert som vi har kontoer på facebook, twitter, instagram, AltInn og det lokale biblioteket blir det mye å huske på. Da er det ikke rart at de fleste passord er vanvittig banale og lette og knekke.

Men det kan bli en slutt på passordproblemer: Amerikanske forskere har nemlig kommet opp med en metode for å lagre passord i det underbevisste!

Rundt 10 % av alle passord som er i daglig bruk blant»password», «123456» eller «12345678». (Kilde: xato.net.) På fjerde og femte plass finnes de originale fremstøtene «1234» og «qwerty». Passordene blir brukt av Jørgen Hattemaker og Kong Salomo, bølla som alltid ertet deg på ungdomsskolen og stortingsrepresentanter.

Hvordan måler man hvor vanskelig et passord er å knekke? Den eneste strategien som funker for å knekke passord er å la en datamaskin prøve og feile. Dette gjør den tusenvis av ganger i sekundet inntil den treffer blink.

Dette er selvsagt vanskeligere jo mer tilfeldig valgt et passord er. Velger du et passord fra ordboka behøver datamaskinen bare ca. 50 000 forsøk. (Jeg gjetter litt her på hvor mange ord det står i ordboka.) Det tar ca ett minutt — selv om du har valgt «høyesterettsjustitiarius» eller noe annet lurt som passord.

Hadde du kunnet huske «X\\5gr1!zPLk-r$» som passord hadde du nok vært sikret mot de fleste hackerangrep. La oss regne litt: 15 tilfeldige bokstaver ut fra 64 mulige (for eksempel store og små bokstaver og noen spesialtegn) gir nemlig 6415 = 1,24 × 1027 ulike passord. Dette er et kjempestort tall! Med 1 mill forsøk i sekundet tar det ca 40 milliarder år for hackermaskinen å knekke koden. Bra nok for de fleste, skulle vi tro.

Vi kan konkludere med at en stor svakhet med passordsystemet er at den gjennomsnittlige menneskelige hjerne ikke er i stand til å huske dem. Så da velger vi «qwerty», fødselsdatoer eller «superman» (nr. 23 i passordrankingen).

Et annet problem kalles på humoristisk vis (men likevel helt seriøst) rubber-hose cryptanalysis. Passordet ditt kan nemlig lett knekkes om du blir tatt til fange og torturert — for eksempel ved hjelp av en vannslange. Et passord kan dermed være så komplisert som bare det. Det hjelper lite under tortur.

Kryptografer og nevrobiologer ved Stanford og Northwestern universitet samt firmaet SRI har en snedig løsning. Med teknikken de har utviklet trenger du ikke huske ditt eget passord. Du trenger heller ikke skrive det ned eller lage en huskeregle. Det blir nemlig lagret et trygt sted, i en «safe» et sted sammen med minnene om lukten av farmors lefser og fargen på stolene på venterommet hos tannlegen: i det underbevisste.

Velkommen til The Twlilight Zone: I fremtiden kan du kanskje logge på facebook med et passord som hverken du eller noen andre kan.

Jepp. Men hvordan virker det? Jo, du spiller et dataspill inspirert av «Guitar Hero». For de av dere som ikke har spilt Guitar Hero anbefales filmen under. Notene spiller man på en liten gitarsak, en knapp for hver farve:

Kan du forklare til meg hvordan du sykler? Kan du lære meg det? Ikke det, nei. For kunnskapen er der i hjernen din, du bruker den hver gang du sitter på en sykkel, men du kan ikke overføre den til meg. Ikke en gang under tortur!

Du lærer å sykle ved hjelp av såkalt implisitt læring. Dette er en prosess der du absorberer ny informasjon uten å være klar over det.

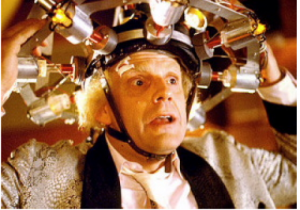

Guitar Hero-passordspillet virker på denne måten (se illustrasjon under): du må lære en «sang» ved å trykke på bokstavene S, D, F, J, K og L i riktig rekkefølge. Dette trener du på i ca. 45 min. Da trykker du totalt på ca. 4000 taster. Ok, kanskje det er litt vel komplisert for å lære et passord, men vi skal huske på at dette er et eksperiment. Det geniale med dette er at 80 % av tastetrykkene i sangen brukes til å lære deg et passord på 30 bokstaver (utvalgt fra S, D, F, J, K og L), resten er bare støy.

Skjermbilde fra det Guitar Hero-liknende spillet for å lagre et passord i underbevisstheten. (Kilde: Forskningsartikkel lenket til i teksten)

Etter hvert som du blir flinkere og flinkere til å spille «sangen», som er forskjellig fra gang til gang, lærer du passordet ubevisst. Mønstre sniker seg inn i hjernen din og planter seg der du ikke er klar over det. (Alternativt kan vi si at det setter seg «i fingrene»…?)

Samtidig viser det seg at man ikke har noen bevisst kunnskap om passordet. Man er ikke i stand til å kjenne igjen passordet eller deler av det i etterkant. Det du har lært sitter altså i det underbevisste.

Når du skal logge inn med passordet er spillet litt annerledes. «Sangen» inneholder nå deler av passordet blandet med tull og tøys. Da er det mulig for den som kontrollerer passordet å se at du har trent på passordet. Men selv vet du ikke helt hva som er hva: «Er det jeg trykker nå en del av passordet eller er det ikke?» Dette er en kommentar fra en av deltakerne i eksperimentet:

“… For å være ærlig var jeg ikke sikker når jeg spilte mot slutten. Da jeg spilte var tempoet så høyt at det var utrolig vanskelig å holde følge med sirklene. Det meste av tiden beveget fingrene mine seg av seg selv, det føltes i det minste slik …”

Hvor lenge er passordet lagret? Eksperimentet gikk bare over noen uker, og passordet var trygt lagret hele tiden.

Selv om dette bare er «proof of concept», så er det en helt ny måte å tenke passordbeskyttelse på. Kanskje er det en smak av en passordløs fremtid vi ser her?

Les mer om Guitar Hero-passordet her (en annen blogg) og her (originalartikkel i PDF-format). Og dersom du er nysgjerrig på å teste ut spillet kan du gå til http://brainauth.com/testdrive/

Fascinerende! Men passordproblemet er løst, altså. Se f.eks. https://lastpass.com/ eller https://agilebits.com/onepassword – rimelig sikkert, bortsett fra ved tortur…

Hei, Gunnstein, og takk for kommentar!

Ja, det er klart at slike løsninger finnes. Selv bruker jeg en app, aWallet, som passer på alle passordene mine. Helt fantastisk. Så lenge jeg har et godt nok passord på denne appen skulle alt være greit.

Ett problem jeg ser med store sentrale tilbydere, er at de vil være mye mer utsatt for angrep … Hva tror du om dette?

Men som du sier — det er rubber-hose problemet som gjenstår. Og det var kanskje egentlig hovedpoenget med artikkelen. Ser at jeg kanskje burde vinklet det litt annerledes.

Her er forresten en annen løsning på passord: http://www.vvsss.com/grid/

Den er faktisk nesten rubber-hose sikker!

Man er jo til en viss grad avhengig av sikkerheten til den sentrale tilbyderen – ref. noe som kan ha vært et (forsøk på) angrep mot LastPass:

http://www.pcworld.com/article/227268/lastpass_ceo_explains_possible_hack.html

Men det fine er at tilbyderen bare lagrer krypterte passord, som er ubrukelige uten hovedpassordet, som bare jeg har. Så lenge det ene passordet er langt og komplisert, så er jeg rimelig godt sikret, selv om hele passorddatabasen skulle bli hacket. Det passordet er dessverre tungvint å skrive inn på mobilen, men det trenger jeg heldigvis ikke gjøre så ofte.

Det eneste er at jeg må stole på at tilbyderen gjør som de sier at de gjør, og ikke sender passordene mine i klartekst rett til Illuminati, eller noe.

Grid-løsningen var jo fin! Ganske enkel, og sikker så lenge man følger reglene. To problemer: 1) jeg tror man vil begynne å huske passordene ganske fort, så man må bytte grid ofte, og 2) det er vrient å ødelegge grid-et hvis man blir arrestert uten forvarsel.

Det er mange løsninger for single-sign-on, men det vil være en stor fordel om minst mulig informasjon forlater den lokale maskinen, og der har man f.eks. FOAF+SSL-protokollen:

http://www.w3.org/wiki/Foaf+ssl

Jeg bruker den i greier jeg utvikler sånn litt nå og da…